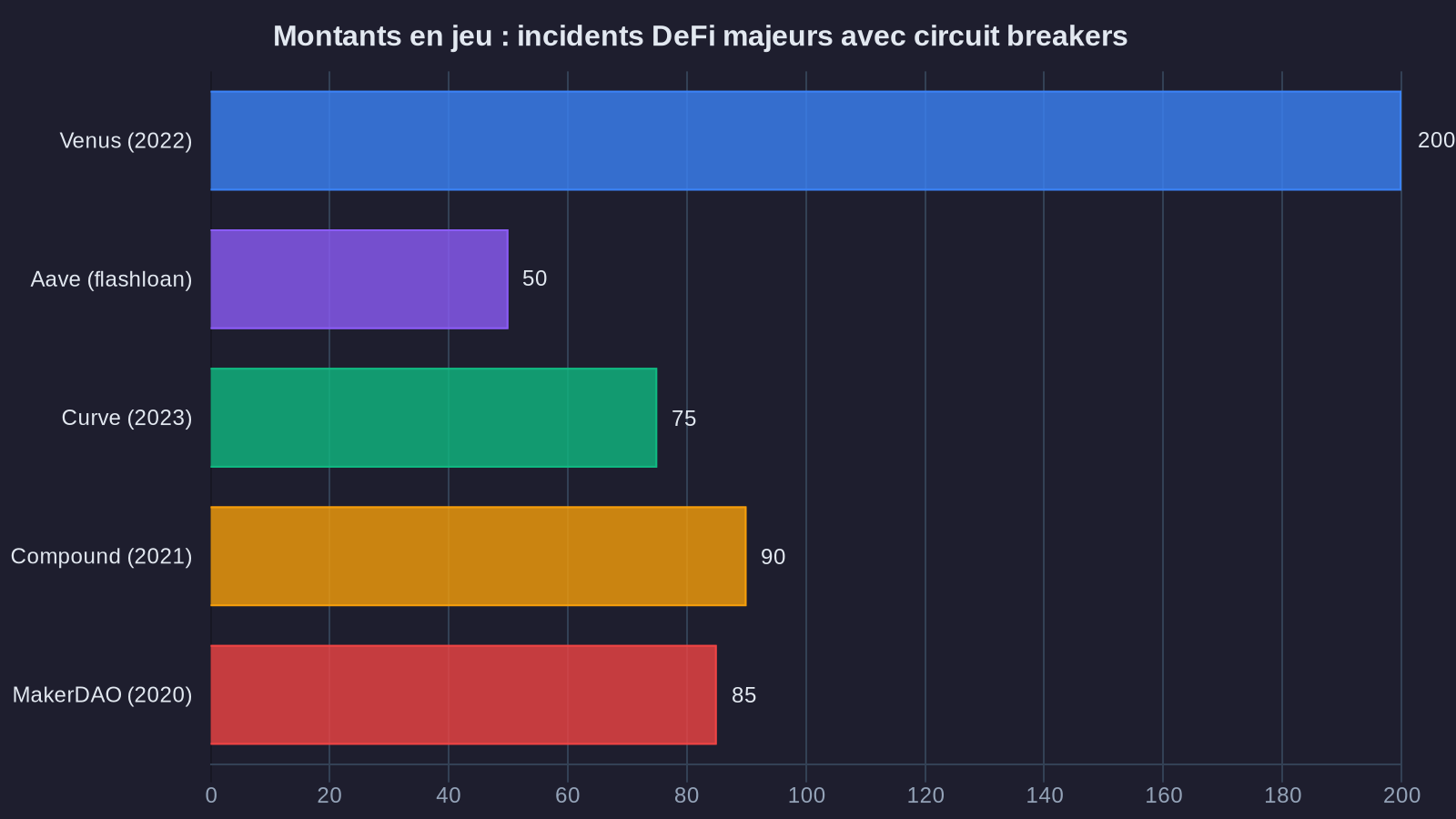

En septembre 2022, le protocole Venus sur la BNB Chain a frôlé la catastrophe. Un attaquant a tenté de manipuler le cours du token XVS en injectant massivement des fonds, espérant déclencher des liquidations en cascade qui auraient vidé les coffres du protocole. Le montant en jeu ? Plus de 200 millions de dollars. Pourtant, l'attaque a échoué.

Ce qui a sauvé Venus, c'est un mécanisme que peu d'utilisateurs connaissent : un circuit breaker. Imaginez un fusible électrique dans votre maison. Quand la tension devient dangereuse, il coupe automatiquement le courant pour éviter l'incendie. Les protocoles DeFi ont développé l'équivalent numérique pour protéger les fonds des utilisateurs contre les exploits en temps réel.

Mais comment fonctionne réellement cette protection ? Et surtout, est-elle vraiment efficace quand les millions s'évaporent en quelques secondes ?

Le problème fondamental : la vitesse de l'attaque

Dans la finance traditionnelle, si quelque chose tourne mal, vous pouvez appeler votre banque. Un humain peut bloquer une transaction suspecte, geler un compte, lancer une enquête. Le système bancaire fonctionne avec des horaires d'ouverture, des délais de traitement, des validations multiples.

La DeFi, c'est l'inverse absolu. Les smart contracts exécutent du code 24 heures sur 24, 7 jours sur 7, sans interruption. Une transaction validée est définitive. Impossible de l'annuler. Et surtout, un attaquant peut enchaîner des dizaines d'opérations en quelques secondes, le temps qu'un bloc soit validé sur la blockchain.

Prenons un cas concret. En 2021, le protocole Cream Finance a subi une attaque éclair (ce qu'on appelle un flash loan attack). L'attaquant a emprunté instantanément 500 millions de dollars sans garantie, manipulé les cours de plusieurs tokens, puis remboursé son emprunt en empochant 130 millions au passage. Tout ça en une seule transaction, validée en 13 secondes.

Face à cette réalité, les équipes de développement ont compris qu'il fallait automatiser la défense au même niveau que l'attaque : en temps réel, directement dans le code. Cette approche s'inscrit dans une logique plus large de sécurisation des actifs crypto qui concerne aussi bien les protocoles que les portefeuilles individuels.

Les circuit breakers DeFi : des fusibles programmés dans le code

Un circuit breaker, c'est comme un garde-fou automatique. C'est un morceau de code intégré directement dans le smart contract qui surveille en permanence certains paramètres critiques. Dès qu'une anomalie est détectée, le circuit se coupe instantanément.

Concrètement, voici ce qu'un circuit breaker peut surveiller :

Les variations de prix brutales. Si le cours d'un token bondit ou s'effondre de plus de 10 % en quelques minutes, c'est suspect. Le protocole peut alors bloquer temporairement les retraits ou les emprunts sur cet actif. C'est exactement ce qui s'est passé avec Venus : le protocole a détecté que le prix du XVS était manipulé artificiellement et a gelé les opérations le temps que la situation se stabilise.

Les volumes anormaux. Un protocole de prêt connaît son activité habituelle. Si soudainement, quelqu'un tente d'emprunter 50 fois le volume moyen, c'est un signal d'alarme. Le circuit breaker peut limiter automatiquement le montant maximum empruntable en une seule transaction.

Les enchaînements d'opérations suspects. Certains protocoles analysent les patterns de transactions. Si un utilisateur emprunte, échange, dépose et ré-emprunte dans la même seconde, le système peut détecter une tentative d'arbitrage abusif ou de manipulation.

La beauté du système, c'est qu'il fonctionne sans intervention humaine. Pas besoin d'un analyste qui surveille des tableaux de bord à 3 heures du matin. Le code détecte, le code réagit, le code protège.

L'encadré de Nora : l'analogie du thermostat

Imaginez votre chaudière à la maison. Vous réglez le thermostat sur 20°C. Si la température monte à 25°C parce que quelque chose dysfonctionne, le thermostat coupe automatiquement le chauffage. Vous n'avez pas besoin d'être là pour surveiller. C'est exactement le rôle d'un circuit breaker : surveiller la « température » du protocole et couper si ça chauffe trop.

La détection en temps réel : quand les oracles deviennent des sentinelles

Un circuit breaker ne peut fonctionner que s'il dispose d'informations fiables. C'est là qu'interviennent les oracles, ces services qui fournissent aux smart contracts des données du monde réel, notamment les prix des actifs.

Pendant longtemps, les protocoles DeFi se contentaient d'un seul oracle. Le problème ? Si cet oracle est compromis ou fournit des données erronées, tout le système peut être manipulé. C'est ce qu'on appelle une oracle attack, et elle a causé des pertes considérables.

Aujourd'hui, les protocoles sérieux utilisent plusieurs sources de prix simultanément. Chainlink, par exemple, agrège les données de dizaines d'exchanges avant de fournir un prix médian. Si une source diverge brutalement des autres, elle est automatiquement écartée.

Mais même cela ne suffit pas toujours. C'est pourquoi certains protocoles ont développé des systèmes de détection multicouches. Venus, après son incident de 2022, a mis en place ce qu'ils appellent une « surveillance composite » :

- Première couche : comparaison des prix entre plusieurs oracles (Chainlink, Band Protocol, des agrégateurs décentralisés)

- Deuxième couche : analyse de la liquidité réelle sur les exchanges (est-ce qu'il y a vraiment assez de volume pour justifier ce prix ?)

- Troisième couche : détection des comportements utilisateurs anormaux

Si les trois couches signalent simultanément une anomalie, le protocole active automatiquement le mode protection : pause des emprunts, limitation des retraits, alerte envoyée à l'équipe de sécurité.

Les donations attacks : l'attaque invisible que Venus a dû affronter

Parlons maintenant d'une menace plus subtile, que Venus a également dû affronter : la donation attack. L'idée est diaboliquement simple.

Imaginez un protocole de prêt. Vous déposez 100 dollars, le protocole vous donne en échange 100 tokens représentant votre part du pool (appelons-les des « shares »). Si quelqu'un d'autre dépose 100 dollars après vous, il reçoit aussi 100 shares. Jusque-là, tout va bien.

Maintenant, imaginez qu'un attaquant envoie directement 1 million de dollars au smart contract, sans passer par la fonction de dépôt normale. Le contrat reçoit cet argent, mais n'émet aucun share en échange. Résultat ? La valeur de chaque share existant explose artificiellement. Votre part de 100 shares vaut maintenant beaucoup plus.

Pourquoi faire ça ? Parce que l'attaquant peut avoir déposé juste avant un montant colossal, récupéré des shares, puis « gonflé » artificiellement leur valeur avec cette donation. Il retire ensuite ses fonds avec un profit immense, aux dépens des autres utilisateurs dont les shares valent désormais moins que ce qu'ils ont déposé.

La parade mise en place par Venus et d'autres protocoles est élégante : ils ont modifié la formule de calcul des shares pour qu'elle soit résistante aux donations. Techniquement, ils ont introduit un « offset » mathématique qui fait que même si quelqu'un envoie des fonds directement au contrat, cela n'affecte pas le ratio entre les shares et la valeur totale du pool.

C'est un exemple parfait de comment la sécurité en DeFi évolue : chaque attaque révèle une faille, et la communauté développe une solution qui finit par devenir un standard que tous les protocoles adoptent.

Ce qu'il faut retenir

Les circuit breakers sont les fusibles de la DeFi. Ils surveillent automatiquement les anomalies (prix, volumes, comportements) et coupent les opérations dangereuses avant qu'il ne soit trop tard, comme l'a prouvé Venus en stoppant une attaque à 200 millions de dollars.

La détection repose sur des données fiables et multiples. Les protocoles modernes ne font plus confiance à une seule source de prix. Ils croisent plusieurs oracles, analysent la liquidité réelle et détectent les patterns suspects pour éviter les manipulations.

Chaque attaque renforce l'écosystème. Les donations attacks, les flash loans abusifs et autres exploits forcent les développeurs à améliorer constamment les mécanismes de protection, qui deviennent ensuite des standards adoptés par l'ensemble de l'industrie.

L'équilibre fragile entre sécurité et décentralisation

Il y a toutefois une tension fondamentale que les protocoles DeFi doivent gérer. Plus vous ajoutez de mécanismes de protection automatiques, plus vous introduisez de la complexité dans le code. Et en informatique, complexité rime souvent avec nouvelles vulnérabilités.

Pire encore : certains circuit breakers peuvent être détournés. Si un attaquant comprend précisément à quel seuil le protocole coupe les opérations, il peut manipuler le système juste en dessous de ce seuil, ou au contraire provoquer volontairement l'activation du circuit breaker pour bloquer les utilisateurs légitimes.

C'est pour cela que les meilleurs protocoles ne se contentent pas de coder des protections. Ils les font auditer par plusieurs sociétés de sécurité indépendantes, organisent des « bug bounties » où des hackers éthiques cherchent des failles contre récompense, et maintiennent une transparence totale sur leur code.

Venus, après son incident, a publié un post-mortem détaillé de l'attaque, expliquant exactement ce qui s'était passé et comment ils avaient renforcé leurs défenses. Cette transparence, c'est aussi une forme de protection collective : quand un protocole partage les leçons d'une attaque, tous les autres protocoles en profitent.

La DeFi reste un territoire à haut risque. Mais contrairement aux premières années où les protocoles étaient des cibles faciles, l'écosystème a mûri. Les circuit breakers, la surveillance en temps réel et les protections contre les attaques sophistiquées comme les donations attacks ne garantissent pas une sécurité absolue. Rien ne le peut. Mais ils transforment la DeFi en un environnement où voler des fonds devient chaque jour un peu plus difficile, un peu plus détectable, un peu moins rentable pour les attaquants.

Cette évolution de la sécurité des smart contracts est d'autant plus cruciale que de plus en plus d'investisseurs utilisent les protocoles DeFi pour générer des rendements sur leurs actifs numériques.

Et c'est peut-être la meilleure défense qu'on puisse espérer dans un univers sans autorité centrale : rendre l'attaque si complexe et si risquée qu'elle ne vaut tout simplement plus le coup.