En décembre 2024, Vercel a confirmé une faille de sécurité ayant exposé des tokens d'authentification. Pour les développeurs crypto, le diagnostic est tombé comme un couperet : des API keys potentiellement compromises, des wallets de déploiement peut-être vulnérables, et une course contre la montre pour limiter les dégâts.

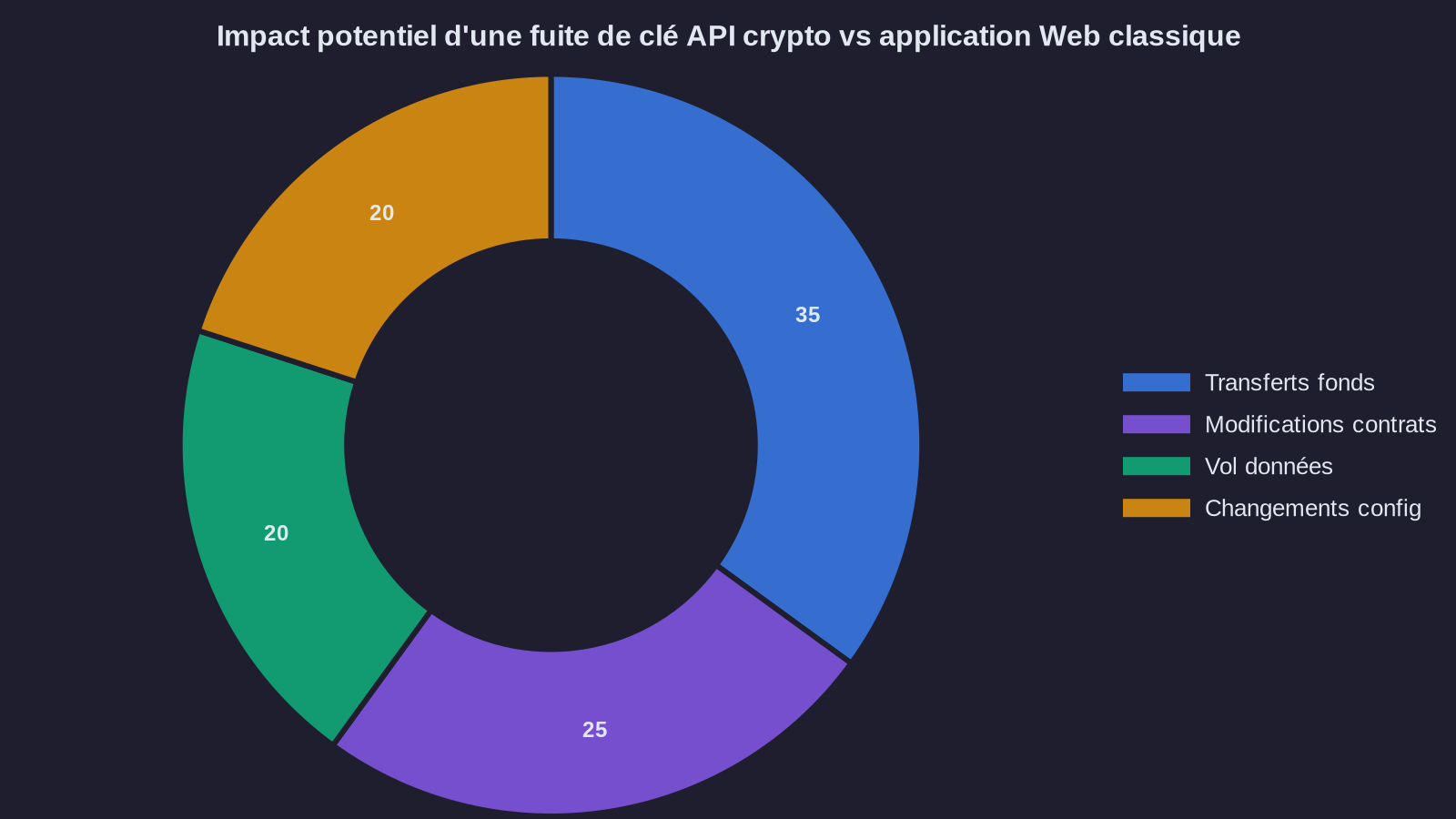

Ce type d'incident n'est pas nouveau dans l'écosystème blockchain. Mais cette fuite Vercel révèle une réalité souvent sous-estimée dans la supply chain security : dans un projet crypto, une seule clé d'API exposée peut ouvrir la porte à des transferts de fonds, des modifications de smart contracts ou des vols de données sensibles. Contrairement à une application Web classique où une fuite de token permet « seulement » de modifier du contenu, ici, l'impact est immédiat et financier.

Si vous avez déployé des applications crypto sur Vercel, ou si vous utilisez des services similaires (Netlify, Railway, Render), voici ce qu'il faut faire maintenant. Pas demain. Maintenant.

Les 3 premières heures : révoquer vos API keys avant d'enquêter

L'erreur classique en cas de suspicion de fuite ? Vouloir d'abord comprendre l'étendue du problème avant d'agir. C'est la pire stratégie d'incident response. Pendant que vous auditez vos logs, un attaquant peut déjà vider un wallet de déploiement ou modifier une configuration critique.

Première action : révoquer toutes les API keys crypto sensibles. On parle des developer credentials qui permettent des opérations financières ou des modifications de smart contracts. Concrètement :

- Clés d'API d'exchanges (Binance, Coinbase, Kraken) : révocation immédiate via le tableau de bord de l'exchange

- Clés de node providers (Infura, Alchemy, QuickNode) : génération de nouvelles clés avec rotation

- Clés de services de paiement crypto (Stripe Crypto, Coinbase Commerce) : désactivation puis régénération

- Private keys de wallets de déploiement : transfert des fonds vers de nouvelles adresses générées sur un dispositif sécurisé

Cette première phase prend entre 30 minutes et 2 heures selon la complexité de votre infrastructure. C'est un investissement obligatoire. Une clé d'API d'exchange compromise peut permettre de retirer des fonds en quelques minutes si les limites de retrait le permettent.

Deuxième action : isoler les environnements de production. Si vous utilisez des variables d'environnement Vercel pour stocker des secrets, partez du principe qu'elles ont été exposées. Créez immédiatement un nouvel environnement de production propre, avec de nouvelles clés, et basculez le trafic. L'ancien environnement reste en lecture seule le temps de l'audit.

L'audit post-incident : reconstruire la chronologie d'exposition

Une fois les accès révoqués, vous pouvez enquêter sereinement. L'objectif de votre incident response : identifier ce qui a été consulté, modifié ou volé. Pour un projet crypto, trois zones sont à auditer en priorité.

Zone 1 : les logs d'API des services externes. La plupart des exchanges et node providers conservent un historique des appels API. Vous devez vérifier :

- Les requêtes émises depuis des IP inhabituelles (attention, Vercel utilise des IP dynamiques, mais un attaquant passera généralement par un VPS ou un proxy identifiable)

- Les actions sensibles : création d'ordres de retrait, modification de limites, consultation de soldes

- Les timestamps suspects : activité en dehors de vos heures de déploiement habituelles

Exemple concret vécu sur un projet DeFi en 2023 : après une fuite de clé Infura, l'équipe a détecté 47 appels eth_sendRawTransaction depuis une IP ukrainienne, alors qu'aucun déploiement n'était prévu. Les transactions n'avaient pas abouti (le wallet de déploiement était vide), mais l'intention était claire. Une situation qui rappelle les failles systémiques exposées lors du hack Resolv.

Zone 2 : les déploiements Vercel. Vercel conserve un historique de tous les déploiements. Vérifiez si des déploiements non autorisés ont été déclenchés pendant la période de compromission. Un attaquant pourrait avoir injecté du code malveillant dans un build, par exemple pour exfiltrer des données utilisateur ou rediriger des transactions.

Comparez le code déployé avec votre référentiel Git. Si vous détectez une différence, considérez ce déploiement comme compromis et revenez immédiatement à une version saine.

Zone 3 : les transactions on-chain. Si vous utilisez des wallets de déploiement pour interagir avec des smart contracts, auditez toutes les transactions émises par ces adresses. Utilisez un explorateur de blockchain (Etherscan, BscScan, etc.) et vérifiez :

- Les transactions non reconnues (transferts, approbations de tokens, appels de fonctions)

- Les approbations illimitées (

approve(spender, type(uint256).max)) qui pourraient être exploitées ultérieurement - Les interactions avec des contrats inconnus

Cette phase d'audit prend généralement entre 4 et 8 heures pour une application de taille moyenne. Sur un projet complexe avec plusieurs wallets et dizaines d'API, comptez une journée complète.

API key management : repenser le stockage des secrets

Une fois la crise gérée, il faut comprendre pourquoi vous étiez vulnérable. La réalité, c'est que stocker des API keys crypto dans des variables d'environnement Vercel (ou équivalent) est une mauvaise pratique de supply chain security. C'est pratique, c'est rapide, mais c'est risqué.

Les développeurs crypto doivent adopter une approche différenciée selon la sensibilité des clés. Voici trois niveaux de sécurité pour un API key management efficace :

Niveau 1 : clés de lecture seule. Les clés qui permettent uniquement de consulter des données (soldes, historique de transactions) peuvent rester dans des variables d'environnement classiques. Le risque est limité à une fuite d'information, pas de perte financière. Exemple : clé API Etherscan pour afficher le solde d'un wallet.

Niveau 2 : clés avec permissions limitées. Pour les clés qui permettent des actions sensibles mais encadrées (création d'ordres avec limite de retrait, appels à des smart contracts non financiers), utilisez un gestionnaire de secrets dédié comme AWS Secrets Manager, Google Secret Manager ou HashiCorp Vault. Ces services offrent :

- Un chiffrement au repos et en transit

- Un contrôle d'accès granulaire (IAM)

- Un audit trail complet des accès aux secrets

- Une rotation automatique des clés

Coût moyen : entre 0,40 $ et 1 $ par secret et par mois selon le volume d'accès. C'est négligeable comparé au risque.

Niveau 3 : clés critiques (private keys, clés de signature). Ces developer credentials ne doivent jamais être stockées dans un service tiers, même chiffré. Deux options :

- Hardware Security Module (HSM) : solution professionnelle pour les projets à fort enjeu financier. Un HSM comme AWS CloudHSM ou un Ledger Nano pour les déploiements manuels garantit que la clé privée ne quitte jamais le dispositif sécurisé. Coût : à partir de 1 500 $ par mois pour un HSM cloud.

- Multi-signature avec seuil (threshold signature) : au lieu d'une seule clé, utilisez un schéma 2-sur-3 ou 3-sur-5. Même si une clé est compromise, l'attaquant ne peut rien faire seul. Solutions comme Fireblocks, Qredo ou Gnosis Safe permettent de gérer ce type d'architecture.

Exemple d'architecture sécurisée pour un protocole DeFi :

- Variables d'environnement Vercel : uniquement les clés de lecture (Etherscan API, The Graph API)

- AWS Secrets Manager : clés Infura/Alchemy avec permissions de lecture blockchain

- Gnosis Safe 3-sur-5 : wallet de déploiement des smart contracts, avec 3 clés détenues par des membres différents de l'équipe, 2 clés en cold storage

Cette architecture rend une compromission de Vercel quasiment sans impact : un attaquant obtient uniquement des clés de lecture, inutiles pour voler des fonds ou modifier des contrats. Une approche qui partage certains principes avec les mécanismes de protection des protocoles DeFi.

Le point de vigilance sur la supply chain security

Un incident comme la fuite Vercel révèle une tension fondamentale dans le développement crypto : la vitesse de déploiement (CI/CD automatisé, variables d'environnement accessibles) contre la sécurité (HSM, multi-signature, validation manuelle). Beaucoup d'équipes optimisent pour la vélocité en phase de lancement, puis réalisent trop tard que leur infrastructure de déploiement est devenue un point de défaillance unique.

La leçon : dans un projet crypto, une clé privée compromise n'est pas un incident de sécurité, c'est une perte financière directe. Il n'y a pas de rollback possible sur une blockchain publique. Il n'y a pas de service client pour annuler une transaction. Une fois les fonds partis, ils sont partis.

Si vous développez sur crypto, considérez que votre plate-forme de déploiement (Vercel, Netlify, ou autre) sera un jour compromise. Ce n'est pas du pessimisme, c'est du réalisme. La vraie question n'est pas « si », mais « quand ». Et le jour où cela arrive, votre architecture doit garantir que l'attaquant ne peut rien faire avec les secrets qu'il obtient.

Dernier point : informez vos utilisateurs en cas de compromission avérée. L'article 4 du RGPD impose de notifier la CNIL sous 72 heures en cas de violation de données personnelles. Si votre incident a exposé des adresses wallet, des emails ou des données de transaction, c'est le cas. La transparence est une obligation légale, mais c'est aussi une question de confiance. Les projets crypto qui minimisent ou cachent des incidents de sécurité finissent toujours par perdre leur communauté.